تەسەۋۋۇر قىلىپ بېقىڭ، بىر ئادەتتىكى ئېلخەتنى ئاچسىڭىز، كېيىنكى مىنۇتتا بانكا ھېساباتىڭىز بوش قالىدۇ. ياكى توردا كۆرۈۋاتقاندا ئېكرانىڭىز قۇلۇپلىنىپ، پۇل تۆلەش ئۇچۇرى كۆرۈنىدۇ. بۇ كۆرۈنۈشلەر ئىلمىي فانتازىيىلىك فىلىملەر ئەمەس، بەلكى تور ھۇجۇملىرىنىڭ ھەقىقىي مىساللىرى. ئىنتېرنېت ھەممە نەرسىنىڭ دەۋرىدە، ئىنتېرنېت پەقەت قولايلىق كۆۋرۈك بولۇپلا قالماي، يەنە خاكېرلارنى ئوۋلاش مەيدانى. شەخسىي مەخپىيەتلىكتىن تارتىپ كارخانا مەخپىيەتلىكى ۋە دۆلەت بىخەتەرلىكىگىچە، تور ھۇجۇملىرى ھەممە يەردە مەۋجۇت بولۇپ، ئۇلارنىڭ ھىيلە-مىكىرلىك ۋە ۋەيران قىلغۇچ كۈچى ئادەمنى قورقۇتىدۇ. قانداق ھۇجۇملار بىزگە تەھدىت سالماقتا؟ ئۇلار قانداق ئىشلەيدۇ ۋە بۇنىڭغا قانداق مۇئامىلە قىلىش كېرەك؟ كېلىڭ، سىزنى تونۇش ۋە تونۇش بولمىغان دۇنياغا باشلايدىغان ئەڭ كۆپ ئۇچرايدىغان سەككىز تور ھۇجۇمىغا نەزەر سالايلى.

زىيانلىق يۇمشاق دېتال

1. زىيانلىق يۇمشاق دېتال دېگەن نېمە؟ زىيانلىق يۇمشاق دېتال ئىشلەتكۈچىنىڭ سىستېمىسىنى بۇزۇش، ئوغرىلاش ياكى كونترول قىلىش ئۈچۈن لايىھەلەنگەن زىيانلىق پروگرامما. ئۇ ئېلخەت قوشۇمچە ھۆججەتلىرى، يوشۇرۇن يۇمشاق دېتال يېڭىلاشلىرى ياكى قانۇنسىز تور بېكەت چۈشۈرۈش قاتارلىق زىيانسىز يوللار ئارقىلىق ئىشلەتكۈچى ئۈسكۈنىلىرىگە يوشۇرۇن كىرىدۇ. زىيانلىق يۇمشاق دېتال قوزغىتىلغاندىن كېيىن، ئۇ مۇھىم ئۇچۇرلارنى ئوغرىلىشى، سانلىق مەلۇماتلارنى شىفىرلىشى، ھۆججەتلەرنى ئۆچۈرۈشى ياكى ھەتتا ئۈسكۈنىنى ھۇجۇمچىلارنىڭ «قورچىقى»غا ئايلاندۇرۇشى مۇمكىن.

2. كۆپ ئۇچرايدىغان زىيانلىق پروگراممىلار

ۋىرۇس:قانۇنلۇق پروگراممىلارغا ئۇلىنىپ، ئىجرا بولغاندىن كېيىن ئۆز-ئۆزىدىن كۆپەيتىلىدۇ، باشقا ھۆججەتلەرگە يۇقۇملىنىدۇ، بۇنىڭ نەتىجىسىدە سىستېما ئىقتىدارىنىڭ تۆۋەنلىشى ياكى سانلىق مەلۇماتلارنىڭ يوقىلىشى كۆرۈلىدۇ.

قۇرت:ئۇ كومپيۇتېر پروگراممىسىسىز مۇستەقىل ھالدا تارقىلىدۇ. تور ئاجىزلىقلىرى ئارقىلىق ئۆزلۈكىدىن تارقىلىشى ۋە تور بايلىقلىرىنى ئىستېمال قىلىشى كۆپ ئۇچرايدۇ. ترويان ۋىرۇسى: ئىشلەتكۈچىلەرنى ئۈسكۈنىلەرنى يىراقتىن كونترول قىلالايدىغان ياكى سانلىق مەلۇماتلارنى ئوغرىلىيالايدىغان ئارقا ئىشىكنى ئورنىتىشقا ئۈندەيدىغان قانۇنلۇق يۇمشاق دېتال سۈپىتىدە كۆرۈنىدۇ.

جاسۇسلۇق يۇمشاق دېتالى:ئىشلەتكۈچىنىڭ ھەرىكىتىنى مەخپىي نازارەت قىلىش، كۇنۇپكا بېسىش ياكى تور كۆرۈش تارىخىنى خاتىرىلەش، كۆپىنچە پارول ۋە بانكا ھېساباتى ئۇچۇرلىرىنى ئوغرىلاشقا ئىشلىتىلىدۇ.

پۇل تۆلەش دېتالى:ئۈسكۈنىنى قۇلۇپلاش ياكى شىفىرلانغان سانلىق مەلۇماتلارنى پۇل ئېلىش ئارقىلىق ئۇنى قۇلۇپلاش يېقىنقى يىللاردىن بۇيان ئالاھىدە كۆپ ئۇچراۋاتىدۇ.

3. تارقىلىش ۋە زىيان يەتكۈزۈش زىيانلىق يۇمشاق دېتاللار ئادەتتە توردا ئۇچۇر يوللاش، زىيانلىق ئېلان تارقىتىش ياكى USB ئاچقۇچ قاتارلىق فىزىكىلىق تاراتقۇلار ئارقىلىق تارقىلىدۇ. بۇ زىيانلار سانلىق مەلۇماتنىڭ ئېقىپ كېتىشى، سىستېما مەغلۇبىيىتى، مالىيە زىيىنى ۋە ھەتتا كارخانا ئابرويىنىڭ يوقىلىشىنى ئۆز ئىچىگە ئالىدۇ. مەسىلەن، 2020-يىلدىكى Emotet زىيانلىق يۇمشاق دېتالى يوشۇرۇنغان Office ھۆججەتلىرى ئارقىلىق دۇنيا مىقياسىدا مىليونلىغان ئۈسكۈنىلەرگە يۇقۇملىنىش ئارقىلىق كارخانا بىخەتەرلىكىنىڭ قورقۇنچلۇق چۈشىگە ئايلاندى.

4. ئالدىنى ئېلىش ئىستراتېگىيىلىرى

• گۇمانلىق ھۆججەتلەرنى تەكشۈرۈش ئۈچۈن ۋىرۇسقا قارشى يۇمشاق دېتاللارنى ئورنىتىپ، دائىم يېڭىلاپ تۇرۇڭ.

• نامەلۇم ئۇلىنىشلارنى چېكىشتىن ياكى نامەلۇم مەنبەلەردىن يۇمشاق دېتاللارنى چۈشۈرۈشتىن ساقلىنىڭ.

• ransomware كەلتۈرۈپ چىقارغان قايتۇرغۇسىز زىيانلارنىڭ ئالدىنى ئېلىش ئۈچۈن مۇھىم سانلىق مەلۇماتلارنى دائىم زاپاسلاڭ.

• تورغا رۇخسەتسىز كىرىشنى چەكلەش ئۈچۈن ئوت ئۆچۈرۈش تاملىرىنى قوزغىتىڭ.

پۇل تۆلەش دېتالى

1. Ransomware قانداق ئىشلەيدۇ Ransomware ئىشلەتكۈچىنىڭ ئۈسكۈنىسىنى قۇلۇپلايدىغان ياكى مۇھىم سانلىق مەلۇماتلارنى (مەسىلەن، ھۆججەتلەر، سانلىق مەلۇمات ئامبىرى، مەنبە كود) شىفىرلايدىغان ئالاھىدە بىر خىل زىيانلىق پروگرامما بولۇپ، زىيانكەشلىككە ئۇچرىغۇچى ئۇنىڭغا كىرەلمەيدىغان قىلىپ قويىدۇ. ھۇجۇمچىلار ئادەتتە بىت تەڭگىسى قاتارلىق ئىز قوغلاش تەس بولغان كىرىپتو پۇللار ئارقىلىق پۇل تۆلەشنى تەلەپ قىلىدۇ ۋە ئەگەر پۇل تۆلەنمىسە، سانلىق مەلۇماتلارنى مەڭگۈلۈك يوقىتىۋېتىدىغانلىقى بىلەن تەھدىت سالىدۇ.

2. ئادەتتىكى ئەھۋاللار

2021-يىلى يۈز بەرگەن مۇستەملىكىچىلىك تۇرۇبا يولىغا قىلىنغان ھۇجۇم دۇنيانى ھەيران قالدۇردى. DarkSide تور كارتىسى ئامېرىكىنىڭ شەرقىي قىرغىقىدىكى ئاساسلىق يېقىلغۇ تۇرۇبا يولىنىڭ كونترول سىستېمىسىنى شىفىرلاپ، يېقىلغۇ تەمىناتىنىڭ ئۈزۈلۈپ قېلىشىغا ۋە ھۇجۇمچىلارنىڭ 4 مىليون 400 مىڭ دوللار تۆلەم تەلەپ قىلىشىغا سەۋەب بولدى. بۇ ۋەقە مۇھىم ئۇل ئەسلىھەلەرنىڭ تور كارتىسىغا بولغان ئاجىزلىقىنى ئاشكارىلىدى.

3. نېمە ئۈچۈن ransomware بۇنچە ئۆلۈمگە ئېلىپ بارىدۇ؟

يۇقىرى دەرىجىدە يوشۇرۇنۇش: پۇل تۆلەش دېتالى كۆپىنچە ئىجتىمائىي قۇرۇلۇش ئارقىلىق تارقىلىدۇ (مەسىلەن، قانۇنلۇق ئېلخەت شەكلىدە كۆرسىتىش)، بۇ ئىشلەتكۈچىلەرنىڭ بايقىشىنى قىيىنلاشتۇرىدۇ.

تېز تارقىلىش: تور ئاجىزلىقلىرىدىن پايدىلىنىش ئارقىلىق، ransomware بىر كارخانا ئىچىدىكى كۆپ خىل ئۈسكۈنىلەرگە تېز سۈرئەتتە يۇقۇملىنىشى مۇمكىن.

قىيىن ئەسلىگە كەلتۈرۈش: كۈچكە ئىگە زاپاس نۇسخىسى بولمىسا، تۆلەم تۆلەش بىردىنبىر تاللاش بولۇشى مۇمكىن، ئەمما تۆلەم تۆلىگەندىن كېيىن سانلىق مەلۇماتلارنى ئەسلىگە كەلتۈرۈش مۇمكىن بولماسلىقى مۇمكىن.

4. مۇداپىئە تەدبىرلىرى

• مۇھىم سانلىق مەلۇماتلارنىڭ تېز ئەسلىگە كېلىشىگە كاپالەتلىك قىلىش ئۈچۈن، تورسىز ھالەتتە دائىم سانلىق مەلۇماتلارنىڭ زاپاس نۇسخىسىنى ساقلاڭ.

• نورمالسىز قىلمىشلارنى ھەقىقىي ۋاقىتتا نازارەت قىلىش ئۈچۈن ئاخىرقى نۇقتىنى بايقاش ۋە ئىنكاس قايتۇرۇش (EDR) سىستېمىسى ئورۇنلاشتۇرۇلغان.

• خىزمەتچىلەرنى ئالدامچىلىق ئېلخەتلىرىنى پەرقلەندۈرۈشكە ئۆگىتىڭ، شۇنداق قىلىپ ئۇلار ھۇجۇمغا ئۇچرىمايدۇ.

• سىستېما ۋە يۇمشاق دېتاللارنىڭ ئاجىزلىقلىرىنى ۋاقتىدا تۈزىتىش ئارقىلىق تاجاۋۇز قىلىش خەۋپىنى ئازايتىش.

فىشىڭ

1. فىشىڭنىڭ تەبىئىتى

فىشىڭ ئىجتىمائىي قۇرۇلۇش ھۇجۇمىنىڭ بىر تۈرى بولۇپ، ھۇجۇمچى ئىشەنچلىك ئورۇن (مەسىلەن، بانكا، ئېلېكترونلۇق سودا سۇپىسى ياكى خىزمەتدىشى) قىياپىتىگە كىرىپ، زىيانكەشلىككە ئۇچرىغۇچىنى مەخپىي ئۇچۇرلارنى (مەسىلەن، پارول، كىرىدىت كارتىسى نومۇرى) ئاشكارىلاشقا ياكى ئېلخەت، قىسقا ئۇچۇر ياكى دەرھال ئۇچۇر ئارقىلىق زىيانلىق ئۇلىنىشنى چېكىشكە ئۈندەيدۇ.

2. ئورتاق شەكىللەر

• ئېلخەت ئالدامچىلىقى: ئىشلەتكۈچىلەرنى ساختا تور بەتلەرگە كىرىشكە ۋە ئۆزلىرىنىڭ كىملىكىنى كىرگۈزۈشكە قىزىقتۇرۇش ئۈچۈن ساختا رەسمىي ئېلخەتلەرنى ئىشلىتىش.

نەيزە ئارقىلىق پىچىڭ قىلىش: مۇۋەپپەقىيەت نىسبىتى يۇقىرى بولغان مەلۇم بىر شەخس ياكى گۇرۇپپىغا قارىتىلغان مەخسۇس ھۇجۇم.

• سىمىشىڭ: ئىشلەتكۈچىلەرنى زىيانلىق ئۇلىنىشلارنى چېكىشكە قىزىقتۇرۇش ئۈچۈن قىسقا ئۇچۇر ئارقىلىق ساختا ئۇقتۇرۇشلارنى ئەۋەتىش.

• ۋىشىڭ: تېلېفون ئارقىلىق مەخپىي ئۇچۇرلارنى ئېلىش ئۈچۈن ھوقۇق ئىگىسى بولۇشنى ئوينىتىش.

3. خەتەرلەر ۋە تەسىرلەر

فىشىڭ ھۇجۇملىرى ئەرزان ۋە ئاسان يولغا قويۇلىدۇ، ئەمما ئۇلار زور زىيانلارنى كەلتۈرۈپ چىقىرىشى مۇمكىن. 2022-يىلى، فىشىڭ ھۇجۇملىرى سەۋەبىدىن دۇنيا مىقياسىدا مىليارد دوللارلىق ئىقتىسادىي زىيان كۆرۈلدى، بۇنىڭ ئىچىدە ئوغرىلانغان شەخسىي ھېساباتلار، كارخانا سانلىق مەلۇماتلىرىنىڭ ئاشكارىلىنىشى قاتارلىق ۋەقەلەر بار.

4. قىيىنچىلىقلارنى يېڭىش ئۇسۇللىرى

• ئەۋەتكۈچىنىڭ ئادرېسىدا خاتالىقلار ياكى ئادەتتىن تاشقىرى تور نامى بار-يوقلۇقىنى قايتا تەكشۈرۈڭ.

• پاروللار ئاشكارىلىنىپ كەتكەن تەقدىردىمۇ خەتەرنى ئازايتىش ئۈچۈن كۆپ ئامىللىق دەلىللەش (MFA) نى قوزغىتىڭ.

• زىيانلىق ئېلخەتلەر ۋە ئۇلىنىشلارنى سۈزۈش ئۈچۈن توردا پىشىڭغا قارشى تۇرۇش قوراللىرىنى ئىشلىتىڭ.

• خىزمەتچىلەرنىڭ ھوشيارلىقىنى ئاشۇرۇش ئۈچۈن دائىملىق بىخەتەرلىك بىلىملىرىنى ئۆستۈرۈش تەلىمى ئېلىپ بېرىڭ.

ئىلغار داۋاملىق تەھدىت (APT)

1. APT نىڭ ئېنىقلىمىسى

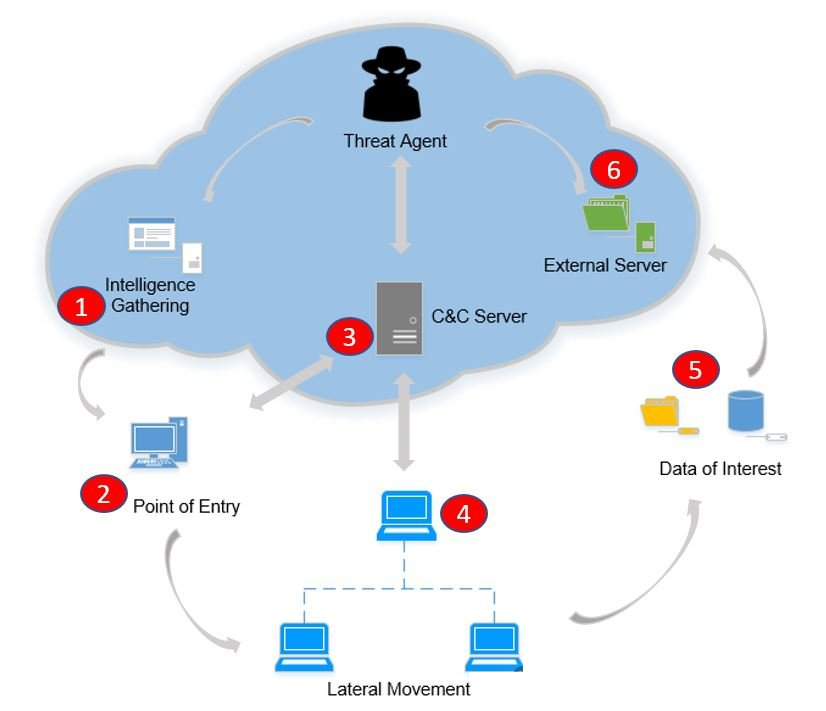

ئىلغار داۋاملىق تەھدىت (APT) مۇرەككەپ، ئۇزۇن مۇددەتلىك تور ھۇجۇمى بولۇپ، ئادەتتە دۆلەت دەرىجىلىك خاكېر گۇرۇپپىلىرى ياكى جىنايەت گۇرۇھلىرى تەرىپىدىن ئېلىپ بېرىلىدۇ. APT ھۇجۇمىنىڭ ئېنىق نىشانى ۋە يۇقىرى دەرىجىلىك خاسلاشتۇرۇش ئىقتىدارى بار. ھۇجۇمچىلار كۆپ باسقۇچلاردىن ئۆتۈپ، مەخپىي سانلىق مەلۇماتلارنى ئوغرىلاش ياكى سىستېمىغا زىيان يەتكۈزۈش ئۈچۈن ئۇزۇن ۋاقىت يوشۇرۇنۇپ تۇرىدۇ.

2. ھۇجۇم ئېقىمى

دەسلەپكى تاجاۋۇز قىلىش:تورغا كىرىش ئۈچۈن ئېلېكترونلۇق خەتلەرنى ئالداپ كىرىش، ئېلېكترونلۇق خەتلەرنى بۇزۇش ياكى تەمىنلەش زەنجىرى ھۇجۇملىرى ئارقىلىق كىرىش.

بىر تىرەك ئورنىتىڭ:ئۇزۇن مۇددەتلىك كىرىش-چىقىشنى ساقلاش ئۈچۈن ئارقا ئىشىكنى كىرگۈزۈڭ.

يان تەرەپ ھەرىكىتى:يۇقىرى ھوقۇققا ئېرىشىش ئۈچۈن نىشان تورى ئىچىدە تارقالدى.

سانلىق مەلۇمات ئوغرىلىقى:ئەقلىي مۈلۈك ياكى ئىستراتېگىيە ھۆججەتلىرى قاتارلىق سەزگۈر ئۇچۇرلارنى چىقىرىۋېلىش.

ئىزنى يېپىش:ھۇجۇمنى يوشۇرۇش ئۈچۈن خاتىرىنى ئۆچۈرۈڭ.

3. ئادەتتىكى ئەھۋاللار

2020-يىلدىكى SolarWinds ھۇجۇمى كلاسسىك APT ۋەقەسى بولۇپ، بۇ ۋەقەدە خاكېرلار تەمىنلەش زەنجىرى ھۇجۇمى ئارقىلىق زىيانلىق كودلارنى كىرگۈزۈپ، دۇنيانىڭ ھەرقايسى جايلىرىدىكى مىڭلىغان كارخانا ۋە ھۆكۈمەت ئورگانلىرىغا تەسىر كۆرسىتىپ، نۇرغۇن مىقداردىكى مەخپىي سانلىق مەلۇماتلارنى ئوغرىلىغان.

4. مۇداپىئە نۇقتىلىرى

• نورمالسىز تور ئېقىمىنى نازارەت قىلىش ئۈچۈن تاجاۋۇزچىلىقنى بايقاش سىستېمىسىنى (IDS) ئورۇنلاشتۇرۇڭ.

• ھۇجۇمچىلارنىڭ يان تەرەپكە يۆتكىلىشىنى چەكلەش ئۈچۈن ئەڭ ئاز ئىمتىياز پىرىنسىپىنى يولغا قويۇش.

• يوشۇرۇن خەۋپلەرنى بايقاش ئۈچۈن دائىملىق بىخەتەرلىك تەكشۈرۈشلىرىنى ئېلىپ بېرىڭ.

• ئەڭ يېڭى ھۇجۇم يۈزلىنىشلىرىنى ئىگىلەش ئۈچۈن تەھدىت ئاخبارات سۇپىلىرى بىلەن ھەمكارلىشىڭ.

ئوتتۇرا ھۇجۇمدىكى ئادەم (MITM)

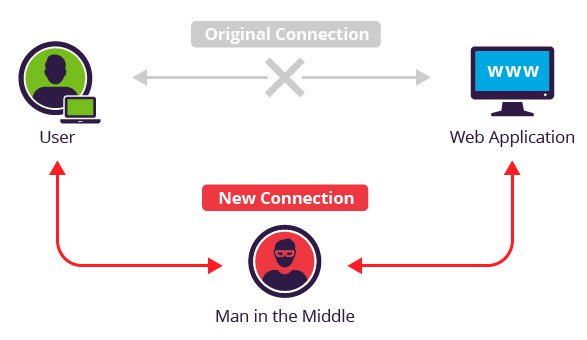

1. ئوتتۇرىدىكى ئادەم ھۇجۇمى قانداق ئىشلەيدۇ؟

ئوتتۇراھال ھۇجۇم (MITM) ھۇجۇمچىنىڭ ئىككى ئالاقە قىلغۇچى تەرەپ ئوتتۇرىسىدىكى سانلىق مەلۇمات يوللاشنى ئۇلارنىڭ خەۋىرىسىز قىستۇرۇشى، توسۇۋېلىشى ۋە باشقۇرۇشىنى كۆرسىتىدۇ. ھۇجۇمچى مەخپىي ئۇچۇرلارنى ئوغرىلىشى، سانلىق مەلۇماتلارغا بۇزغۇنچىلىق قىلىشى ياكى ئالدامچىلىق ئۈچۈن بىر تەرەپنىڭ قىياپىتىدە بولۇشى مۇمكىن.

2. ئورتاق شەكىللەر

• Wi-Fi ئالدامچىلىقى: ھۇجۇمچىلار سانلىق مەلۇماتلارنى ئوغرىلاش ئۈچۈن ئىشلەتكۈچىلەرنى ئۇلىنىشقا ئۈندەش ئۈچۈن ساختا Wi-Fi قىزىق نۇقتىلىرىنى ياسايدۇ.

DNS ئالدامچىلىقى: ئىشلەتكۈچىلەرنى زىيانلىق تور بەتلەرگە يېتەكلەش ئۈچۈن DNS سوئاللىرىغا خىلاپلىق قىلىش.

• SSL ئوغرىلىقى: شىفىرلانغان ئۇچۇر ئېقىمىنى توسۇش ئۈچۈن SSL گۇۋاھنامىسىنى ساختىلاشتۇرۇش.

• ئېلخەت ئوغرىلاش: ئېلخەت مەزمۇنىنى توسۇۋېلىش ۋە ئۆزگەرتىش.

3. خەتەرلەر

MITM ھۇجۇملىرى تور بانكىسى، ئېلېكترونلۇق سودا ۋە يىراقتىن ئىشلەش سىستېمىلىرىغا زور تەھدىت ئېلىپ كېلىدۇ، بۇلار ئوغرىلانغان ھېساباتلار، بۇزۇلغان سودا مۇئامىلىلىرى ياكى مەخپىي ئالاقىنىڭ ئاشكارىلىنىشىغا ئېلىپ كېلىشى مۇمكىن.

4. ئالدىنى ئېلىش تەدبىرلىرى

• ئالاقىنىڭ شىفىرلانغانلىقىغا كاپالەتلىك قىلىش ئۈچۈن HTTPS تور بەتلىرىنى ئىشلىتىڭ.

• ئاممىۋى Wi-Fi غا ئۇلىنىشتىن ياكى VPN لارنى ئىشلىتىپ تور ئېقىمىنى شىفىرلىماسلىققا تىرىشىڭ.

• DNSSEC قاتارلىق بىخەتەر DNS ھەل قىلىش مۇلازىمىتىنى قوزغىتىڭ.

• SSL گۇۋاھنامىلىرىنىڭ كۈچكە ئىگە ئىكەنلىكىنى تەكشۈرۈڭ ۋە ئالاھىدە ئاگاھلاندۇرۇشلارغا دىققەت قىلىڭ.

SQL ئىنژېكسىيەسى

1. SQL كىرگۈزۈش مېخانىزمى

SQL كىرگۈزۈش كود كىرگۈزۈش ھۇجۇمى بولۇپ، ھۇجۇمچى تور قوللىنىشچان پروگراممىسىنىڭ كىرگۈزۈش مەيدانلىرىغا (مەسىلەن، كىرىش رامكىسى، ئىزدەش بالداقچىسى) زىيانلىق SQL بايانلىرىنى كىرگۈزۈپ، سانلىق مەلۇمات ئامبىرىنى قانۇنسىز بۇيرۇقلارنى ئىجرا قىلىشقا ئالدايدۇ، شۇنىڭ بىلەن سانلىق مەلۇماتلارنى ئوغرىلايدۇ، ئۆزگەرتىدۇ ياكى ئۆچۈرىدۇ.

2. ھۇجۇم پىرىنسىپى

كىرىش شەكلى ئۈچۈن تۆۋەندىكى SQL سوئالىنى كۆزدە تۇتۇڭ:

ھۇجۇمچى كىرىپ كەلدى:

سوئال تۆۋەندىكىدەك بولىدۇ:

بۇ ئارقىلىق كىملىكنى ئېنىقلاشنى ئاتلاپ ئۆتۈپ، ھۇجۇمچىنىڭ كىرىشىگە يول قويۇلىدۇ.

3. خەتەرلەر

SQL كىرگۈزۈش سانلىق مەلۇمات ئامبىرى مەزمۇنىنىڭ ئېقىپ كېتىشى، ئىشلەتكۈچى كىملىكىنىڭ ئوغرىلىنىشى ياكى ھەتتا پۈتۈن سىستېمىلارنىڭ ئىگىلىۋېلىنىشىغا ئېلىپ كېلىشى مۇمكىن. 2017-يىلى يۈز بەرگەن Equifax سانلىق مەلۇماتلىرىنىڭ بۇزۇلۇشى 147 مىليون ئىشلەتكۈچىنىڭ شەخسىي ئۇچۇرلىرىغا تەسىر كۆرسەتكەن SQL كىرگۈزۈش ئاجىزلىقى بىلەن مۇناسىۋەتلىك ئىدى.

4. مۇداپىئە

• ئىشلەتكۈچى كىرگۈزۈشلىرىنى بىۋاسىتە بىرلەشتۈرۈشتىن ساقلىنىش ئۈچۈن پارامېتىرلاشتۇرۇلغان سوئاللار ياكى ئالدىن تۈزۈلگەن بايانلارنى ئىشلىتىڭ.

• نورمالسىز بەلگىلەرنى رەت قىلىش ئۈچۈن كىرگۈزۈش دەلىللەش ۋە سۈزۈشنى يولغا قويۇش.

• ھۇجۇمچىلارنىڭ خەتەرلىك ھەرىكەتلەرنى قىلىشىنىڭ ئالدىنى ئېلىش ئۈچۈن سانلىق مەلۇمات ئامبىرىنىڭ ئىجازەتلىرىنى چەكلەڭ.

• تور قوللىنىشچان پروگراممىلىرىنىڭ ئاجىزلىقلىرىنى دائىم تەكشۈرۈپ، بىخەتەرلىك خەۋپ-خەتىرىنى ياماڭ.

DDoS ھۇجۇملىرى

1. DDoS ھۇجۇملىرىنىڭ خاراكتېرى

تارقاقلاشتۇرۇلغان مۇلازىمەتنى رەت قىلىش (DDoS) ھۇجۇمى نۇرغۇن ساندىكى بوتلارنى كونترول قىلىش ئارقىلىق نىشانلىق مۇلازىمېتىرغا زور مىقداردا تەلەپ ئەۋەتىدۇ، بۇ ئۇنىڭ ئۆتكۈزۈش كەڭلىكى، سېنسىيە بايلىقى ياكى ھېسابلاش كۈچىنى تۈگىتىدۇ، ھەمدە نورمال ئىشلەتكۈچىلەرنىڭ مۇلازىمەتكە كىرەلمەسلىكىگە سەۋەب بولىدۇ.

2. ئورتاق تىپلار

• قاتناش ھۇجۇمى: نۇرغۇن ساندا بولاقلارنى ئەۋەتىش ۋە تورنىڭ كەڭلىكىنى توسۇش.

• پروتوكول ھۇجۇملىرى: سېرۋېرنىڭ سېسسىيە بايلىقلىرىنى ئىشلىتىش ئۈچۈن TCP/IP پروتوكول ئاجىزلىقلىرىدىن پايدىلىنىدۇ.

• قوللىنىشچان قاتلىمىغا ھۇجۇم قىلىش: قانۇنلۇق ئىشلەتكۈچى تەلىپىنى تەقلىد قىلىش ئارقىلىق تور سېرۋېرلىرىنى پالەچ ھالغا كەلتۈرىدۇ.

3. ئادەتتىكى ئەھۋاللار

2016-يىلدىكى Dyn DDoS ھۇجۇمى Mirai بوت تورىنى ئىشلىتىپ، Twitter ۋە Netflix قاتارلىق بىر قانچە ئاساسلىق تور بېكەتلەرنى ۋەيران قىلدى، بۇ IOT ئۈسكۈنىلىرىنىڭ بىخەتەرلىك خەۋپىنى گەۋدىلەندۈردى.

4. قىيىنچىلىقلارنى يېڭىش ئۇسۇللىرى

• زىيانلىق تور ئېقىمىنى سۈزۈش ئۈچۈن DDoS قوغداش مۇلازىمەتلىرىنى يولغا قويۇڭ.

• تور ئېقىمىنى تارقىتىش ئۈچۈن مەزمۇن يەتكۈزۈش تورى (CDN) نى ئىشلىتىڭ.

• سېرۋېرنىڭ بىر تەرەپ قىلىش ئىقتىدارىنى ئاشۇرۇش ئۈچۈن يۈك تەڭپۇڭلاشتۇرغۇچلىرىنى تەڭشەڭ.

• تور ئېقىمىنى نازارەت قىلىپ، نورمالسىزلىقلارنى ۋاقتىدا بايقاپ، ئۇلارغا ئىنكاس قايتۇرۇڭ.

ئىچكى تەھدىتلەر

1. ئىچكى تەھدىتنىڭ ئېنىقلىمىسى

ئىچكى تەھدىتلەر تەشكىلات ئىچىدىكى ھوقۇقلۇق ئىشلەتكۈچىلەردىن (مەسىلەن، خىزمەتچىلەر، قۇرۇلۇشچىلار) كېلىدۇ، ئۇلار يامان نىيەتلىك، ئېھمال ياكى سىرتقى ھۇجۇمچىلارنىڭ باشقۇرۇشى سەۋەبىدىن ئۆزلىرىنىڭ ئىمتىيازلىرىدىن سۇيىئىستېمال قىلىپ، سانلىق مەلۇماتلارنىڭ ئېقىپ كېتىشى ياكى سىستېمىنىڭ بۇزۇلۇشىنى كەلتۈرۈپ چىقىرىشى مۇمكىن.

2. تەھدىت تۈرى

• يامان نىيەتلىك ئىچكى كىشىلەر: پايدا ئېلىش ئۈچۈن قەستەن سانلىق مەلۇماتلارنى ئوغرىلاش ياكى سىستېمىلارغا زىيان يەتكۈزۈش.

• بىپەرۋا خىزمەتچىلەر: بىخەتەرلىك ئېڭىنىڭ يېتەرسىزلىكى سەۋەبىدىن، خاتا مەشغۇلات قىلىش ئاجىزلىقنىڭ ئاشكارىلىنىشىغا سەۋەب بولىدۇ.

• ئوغرىلانغان ھېساباتلار: ھۇجۇمچىلار ئىچكى ھېساباتلارنى توردا ئۇچۇر يوللاش ياكى كىملىك ئۇچۇرلىرىنى ئوغرىلاش ئارقىلىق كونترول قىلىدۇ.

3. خەتەرلەر

ئىچكى تەھدىتلەرنى بايقاش تەس بولۇپ، ئەنئەنىۋى ئوت ئۆچۈرۈش تاملىرى ۋە تاجاۋۇزچىلىقنى بايقاش سىستېمىلىرىنى ئايلىنىپ ئۆتۈشى مۇمكىن. 2021-يىلى، بىر داڭلىق تېخنىكا شىركىتى ئىچكى خىزمەتچىسىنىڭ مەنبە كودىنى ئاشكارىلىشى سەۋەبىدىن يۈز مىليون دوللار زىيان تارتقان.

4. پۇختا مۇداپىئە تەدبىرلىرى

• نۆل ئىشەنچ قۇرۇلمىسىنى يولغا قويۇش ۋە بارلىق كىرىش تەلىپىنى تەكشۈرۈش.

• نورمالسىز مەشغۇلاتلارنى بايقاش ئۈچۈن ئىشلەتكۈچىنىڭ ھەرىكىتىنى نازارەت قىلىڭ.

• خىزمەتچىلەرنىڭ بىخەتەرلىك توغرىسىدىكى تونۇشىنى ئاشۇرۇش ئۈچۈن دائىملىق بىخەتەرلىك تەلىمى ئېلىپ بېرىش.

• مەخپىي سانلىق مەلۇماتلارنىڭ ئېقىپ كېتىش خەۋپىنى ئازايتىش ئۈچۈن ئۇلارغا كىرىشنى چەكلەڭ.

ئېلان قىلىنغان ۋاقىت: 2025-يىلى 5-ئاينىڭ 26-كۈنى